DFKI implementiert Verschlüsselungskomponenten, die Angreifern ausweichen

Verschlüsselungssoftware spielt auf dem Weg zu mehr Datenschutz eine wichtige Rolle, doch können Computersysteme auch auf physikalischem Wege angegriffen werden. Durch das Abfangen von Stromschwankungen oder das Auslösen von Fehlern durch elektromagnetische Impulse werden Geräte wie Smartphones und Schlüsselkarten angreifbar.

In einem vom Bundesministerium für Bildung und Forschung (BMBF) geförderten Projekt hat das DFKI gemeinsam mit mehreren Partnern Methoden entwickelt, um Daten vor physikalischen Angriffen zu schützen – beispielsweise, indem Hardwareimplementierungen von gängigen Verschlüsselungen einem Angreifer selbständig ausweichen. Der Forschungsbereich Cyber-Physical Systems des Deutschen Forschungszentrums für Künstliche Intelligenz (DFKI) unter der Leitung von Prof. Dr. Rolf Drechsler verfolgt seit drei Jahren das Projekt „Security by Reconfiguration“ (SecRec). Die neuartigen Verfahren wurden nun dem Bundesministerium für Bildung und Forschung (BMBF) präsentiert.

Digitalisierung; Nachteil für klassische Diebe, Vorteil für Hacker

Mit der voranschreitenden Verbreitung des Internets der Dinge (IoT) nehmen Computerchips und cyber-physische Systeme immer mehr Einfluss auf Alltagsgegenstände und verleihen ihnen neue Vorteile. Ein Beispiel sind digitale Schlüsselkarten in Hotels, die zum Öffnen bestimmter Türen programmiert sind und diese Funktion verlieren, sobald sie gestohlen werden. Der Schlüssel selbst existiert also nur digital – was für klassische Diebe einen Nachteil, für erfahrene Hacker wiederum eine Einladung darstellt. Durch eine sogenannte Fehlerinjektionsanalyse kann die Funktionsweise der Schlüsselkarte analysiert und daraufhin geknackt werden. Bei anderen Systemen sind es wiederum die Spannungsschwankungen, die Informationen auslesbar machen und ein Sicherheitsrisiko darstellen.

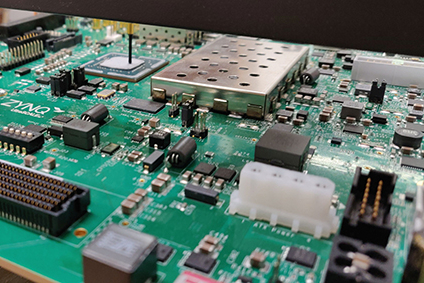

Um Methoden zur Bekämpfung dieser Schwachstellen zu entwickeln, setzen die Forscher*innen des DFKI sogenannte Field-Programmable Gate Arrays (FPGA) ein. Hierbei handelt es sich um Computerchips, deren Verschaltung auf Hardwareebene flexibel konfiguriert werden kann. Die Flexibilität des Chips ermöglicht den Ansatz der partiellen Rekonfiguration: Den Forscher*innen ist es gelungen, eine Verschlüsselungseinheit auf einem FPGA zu instanziieren, die von alleine ihren Ort wechselt und sich an verschiedenen Stellen auf dem Computerchip rekonfiguriert. Diese Eigenschaft erschwert Angriffe von außen, da die erhaltenen Informationen vom Angreifer kombiniert werden müssen, und wertlos werden, sobald die Verschlüsselungskomponente an einen neuen Ort wechselt.

Weitere Informationen sind hier erhältlich.

Versuchsaufbau zur Verfolgung des "Moving Target" durch die Messung elektromagnetischer Spannungen auf einem FPGA mithilfe einer Sonde, die von einem 3D-Drucker gehalten wird. Quelle: DFKI GmbH, Foto: Jan Richter-Brockmann

Versuchsaufbau zur Verfolgung des "Moving Target" durch die Messung elektromagnetischer Spannungen auf einem FPGA mithilfe einer Sonde, die von einem 3D-Drucker gehalten wird. Quelle: DFKI GmbH, Foto: Jan Richter-Brockmann